La primera semana de noviembre, un convoy policíaco conformado por tres unidades se desplazaba sobre la calle principal de la colonia El Centinela de Mexicali, comunidad al Poniente de la mancha urbana que forma parte de los anillos de pobreza de Baja California. Y uno de los grupos criminales de la zona los vigilaba.

Transitaba por la calle Del Sol de sur a norte como parte de los operativos inhibidores ante los altos índices de inseguridad que se viven en este tipo de zonas ubicadas en la periferia ampliamente tomadas por la delincuencia, donde existen centros de atención y cobro de las comisiones locales de agua, pero no pavimento ni un alcantarillado eficiente.

Desde que las unidades policiales se acercaban por la carretera Santa Isabel, los vigilantes, halcones del crimen organizado, ya habían detectado su presencia y notificaron a sus superiores delictivos sobre la movilización que se avecinaba, lo que les permite un rango de maniobra mientras cometen sus actividades ilícitas.

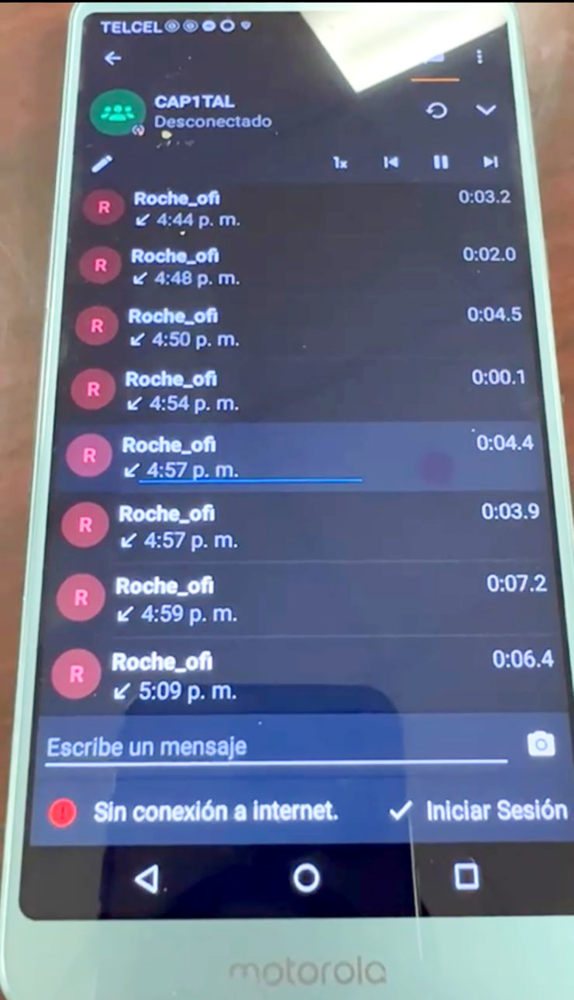

Ahora, el uso de aplicaciones encriptadas en los teléfonos, ha hecho de esta práctica común de la delincuencia de colocar halcones en diversas zonas de la entidad, un sistema de intercomunicación más moderno, práctico y efectivo, que el de las propias autoridades gubernamentales.

A inicios de año, la gobernadora Marina del Pilar Ávila Olmeda anunció una inversión superior a mil 200 millones de pesos para favorecer a una empresa acusada de ofrecer servicios obsoletos, deficientes y a sobreprecio como lo es Seguritech Privada, SA de CV.

Por esa cantidad, la empresa instalaría 4 mil cámaras de vigilancia, habilitaría fibra óptica, arcos carreteros y modernizaría el centro Coordinación, Comando, Control, Comunicaciones, Cómputo e Inteligencia (C5i).

Publicidad

Para contrarrestar la desproporcionada inversión y mejorar los sistemas de vigilancia de la delincuencia, el narcotráfico sólo invierte 139 pesos al año para pagar por la instalación de una aplicación de mensajería de cifrado extremo en sus celulares.

La red de vigilancia y comunicación de los grupos delictivos de Baja California se ha ido unificando y gran parte de sus movimientos se organiza sin contacto personal, a través de las telecomunicaciones usando Threema, alrededor del cual han desarrollado todo un sistema, códigos y zonas de operación para conocer y reaccionar ante cualquier intervención de los cuerpos de seguridad en sus zonas de interés.

Así, la delincuencia tiene su propio el C5i y se llama Threema.

THREEMA Y SU USO POR EL NARCO

Roche: “Reportan por Lázaro Cárdenas arribando a la Champotón, una paloma blanca (patrulla de la FGE)”.

Roche: “Reportan por carretera San Luis y la entrada a Ángeles de Puebla, una del moño (Policía Municipal) a la vuelta y vuelta”.

Roche: “Andan por el Castellón y Terán Terán y Calle Granados; ahí reportan a la vuelta y vuelta una del Rancho (Municipal) para que estén enterados”.

Roche: “Reportan en Santa Isabel, la PEP están pidiendo refuerzos porque están realizando disparos de arma de fuego, para que estén enterados”.

Roche: “Por la carretera Santa Isabel dos de Seguridad Ciudadana chicoteadas y adelantito van dos del moño con códigos encendidos”.

Güerito Loko: “¿Pa´ qué rumbo, pa´ qué rumbo van esas?”,

Operador: “Así lo reportan, que va por la carretera Santa Isabel. A ver, deja checo… en línea por Santa Isabel, para que estén enterados”.

Güerito Loko: “Copiado y enterado”.

“Ahí me reportan en Santa Isabel y Yugoslavia varias unidades de la PEP y del moño, para que estén enterados”.

Tal es el fragmento de una conversación directa entre halcones y presuntos cabecillas de mediano nivel que operan en diversos puntos de Mexicali, la cual se suscitó la primera semana de noviembre, donde se puede escuchar una vigilancia sostenida sobre diversas unidades preventivas.

La conversación sucedió de manera fluida a través de mensajes de voz en una plataforma en un chat comunitario, donde todos los interesados tienen acceso en tiempo real a preguntas y respuestas entre los operadores del sistema de vigilancia del narco.

De acuerdo a lo manifestado por las autoridades, durante el último año la delincuencia organizada ha empezado a utilizar el sistema Threema para comunicarse, la mayoría de las veces, sin dejar rastro e impidiendo a las autoridades gubernamentales interceptar sus comunicaciones o tener acceso a sus llamadas y mensajes.

José Flores, integrante de la Red de Defensa de Derechos Digitales (R3D), colectivo nacional que realiza estudios y evaluaciones de riesgos sobre intervenciones gubernamentales y empresariales en agravio de los usuarios, explicó:

“Threema es una aplicación de mensajería instantánea de pago que cuenta con cifrado de extremo a extremo. Esto quiere decir que la comunicación se encripta al ser transmitida, por lo que es privada entre emisor y receptor, sin que ni siquiera el operador del servicio pueda leer el contenido de los mensajes”.

En entrevista para ZETA, el especialista comentó que a diferencia de sistemas como WhatsApp, Telegram o Signal, Threema -de origen suizo- permite a los usuarios acceder al servicio sin vincularlo a un número de teléfono o un correo electrónico, además de minimizar al máximo la recolección de datos y evita la intervención y geolocalización.

CONTRA VIGILANCIA

La aplicación ha sido aprovechada por la delincuencia, creando todo un sistema de comunicación y contra vigilancia en varios puntos de la entidad.

De acuerdo al análisis de integrantes de las Mesas de Seguridad para la Construcción de la Paz, esta mensajería la usan todo tipo de halcones de los grupos criminales, la han localizado entre los que se desplazan en bicicletas, hasta en los que operan en locales comerciales, lavadores de autos, llanteros, mecánicos, yarderos y chatarreros, empleados y empleadas de boutiques de ropa que se ubican en vialidades principales o en las entradas de fraccionamientos. Así mantienen el flujo de comunicación.

NARCOMANTAS Y OPERATIVOS TRAS ENFRENTAMIENTO EN LUIS B. SANCHEZ … seguir leyendo

Por ello, desde que una unidad policíaca ingresa a una comunidad conflictiva, es vigilada en todo momento, porque la delincuencia tiene la capacidad de medir los pasos de los cuerpos de seguridad para administrar sus crímenes.

Particularmente, este tipo de comunicaciones se ha ubicado en zonas de conflicto, como la propia Sánchez Taboada, La Presa, Centenario de Tijuana y en la colindancia con Tecate, pero también en la Zona Poniente de Mexicali y la limítrofe entre San Luis Río Colorado y el Valle de Mexicali, donde el 2 de diciembre se dio un enfrentamiento entre grupos rivales del Cártel de Sinaloa, el cual dejó el saldo de 10 personas muertas.

Según un estudio de Secure Messaging Apps Comparison, Threema es uno de los mejores sistemas de mensajería en materia de privacidad, porque tiene una matriz en Suiza y no en Estados Unidos; no recopila ni vende información personal; su financiamiento no parte de un conglomerado como Google, Apple u otras, sino que se paga con las aportaciones de los usuarios. Cuenta con opción de registro anónimo, es posible agregar un contacto sin que éste se vincule con el servidor y genera resguardo de la información de metadatos.

Áreas donde se mantienen los altos índices delictivos y tienen influencia los generadores de violencia del Estado, que pocas veces se encuentran en estas comunidades. Ordenan los crímenes vía remota.

MÁS CONVERSACIONES

En otra de las comunicaciones “encriptadas” que pudo ser interceptada también los primeros días del mes de noviembre, y están en poder de ZETA, se puede percibir cómo las autoridades se acercan a las casas de seguridad de los criminales.

Pyynibol: “Una del moñito y uno de la Fiscalía”.

Jack poder: “Bien pendiente”.

Pyynibol: “Acá para la ´Nacio’ (Colonia Nacionalista), pasando por la Yugoslavia, uno de Seguridad Ciudadana también”.

Ell15: “Copiado, copiado, aquí andamos bien pendientes”.

Pynibol: “Y van para el lado de Santa Isabel, pa´ aquel lado”.

Pyynibol: “Dos de Fiscalía los del moñito, vienen para acá vienen para la planta de agua, y van para el lado (inaudible)”.

Ell15: “Ahí por el Polideportivo van tres blancas, dos pick-up con judiciales, como que es operativo, para que estén al pendiente”.

Pyynibol: “A ver, otra vez, me hice bolas”.

Ell15: “Por el Polideportivo van dos blancas, uno Taurus blanco y al último va un moñito”.

Pyynibol: Pero ¿para dónde van?”

Ell15: “Para acá, para acá, para la casa, para la planta de agua”.

EL GOBIERNO

Elementos de la Secretaría de Seguridad Ciudadana han detectado algunos casos -muy pocos- donde los operadores de la delincuencia organizada utilizan este tipo de mensajería, pero no han podido ser utilizados para procesos judiciales.

“Muy pocas ocasiones hemos detenido, hemos obtenido información, porque ya ve que cuando se detiene a un individuo, se pone a discusión con todo lo que se le detiene. Afortunadamente hemos logrado una información a través del hallazgo dentro de un cateo a veces de teléfonos, hay teléfonos muy sofisticados que no se puede obtener información, hay otros de los que sí se puede obtener información”, refirió el secretario de Seguridad Ciudadana, Gilberto Landeros Briceño.

“Muchos grupos delictivos emplean estrategias para operar tienen la necesidad de comunicarse y piensan que con los dispositivos que se manejan a través de datos, que pueden ser Threema, Viber, WhatsApp, pero están muy equivocados”, expuso por su parte el fiscal general del Estado, Ricardo Iván Carpio.

Hacen chats y “se dan instrucciones para la comisión de delitos, se comparten información, se mandan datos, fotografías, homicidios, ubicaciones, hacen chat y piensan que con ello van obstaculizar las técnicas de investigación, pero no”, agregó el fiscal.

“Lo que intentan evitar es ser vinculados”, detalló una autoridad municipal de la Mesa para la Construcción de la Paz y Seguridad, “porque en la aplicación Threema, usan puros alias para identificarse en los chats, y no se vinculan a ningún número de teléfono o dirección electrónica, son anónimos. Así que, para poder imputarlos, tendrías que tener prácticamente a las dos personas y sus dos teléfonos. Para ubicarlos a veces ayudan las intervenciones telefónicas previas, y lo más importante, para que las conversaciones y mensajería contenida en los teléfonos pueda ser investigada y usada en un proceso judicial, se deben entregar, incluir y relatar en el Informe Policiaco Homologado (IPH)”, y eso sucede pocas veces”.

El problema es que muchos de los teléfonos de los criminales detenidos o asesinados, no llegan a los investigadores y ha sido un reclamo permanente de la Fiscalía General del Estado.

“Es más común en los homicidios, los teléfonos y la información importante en ellos, desaparecen de las escenas del crimen y les echan la culpa a los policías municipales, pero infortunadamente, también lo hacen los bomberos, los socorristas”, reconoció un jefe policiaco. Ni siquiera con intención de ocultar información, lo que quieren es el aparato”.

De caso específico de Tijuana, un jefe explicó: “Lo que se ha encontrado, es que está aplicación la traen los jefes de célula con sus cercanos. No es muy común que la tengan los halcones, nos damos cuenta que a la Guardia Nacional les dicen ‘Los Rápidos’, a todos las unidades táctico operativas las mencionan como K9. Y también detectamos que hay más tensión y movimiento de criminales cuando ubican camionetas blancas o grises de usualmente creen que son de la Fiscalía General. Incluso, hemos encontrado que traen hasta los roles de las patrullas municipales del día en curso”.

“CABO 20”

Una de las primeras células criminales detectadas usando esta aplicación fue la de David López Jiménez “Cabo 20”, de la alianza Cártel Arellano Félix-“Chapitos”, investigado como autor intelectual del homicidio del fotoperiodista Margarito Martínez, perpetrado en enero de 2022.

Antes de ser detenido en agosto para evadir a las autoridades, se trasladó a Querétaro, Quintana Roo, Baja California Sur y Monterrey, y desde allá enviaba mensajes a través de Threema a sus operadores más cercanos, los cuales fueron interceptados, según la fiscalía.

Instrucciones para trasiegos de droga, homicidios, autorización de extorsiones y depósitos de dinero, misma que fue interceptada por las autoridades.

“Él fue más lejos, cuando no utilizaba la aplicación de mensajes, usaba a una mujer, para que ella hiciera o contestara las llamadas, pero al fondo se escuchaba su voz dando las instrucciones”, detalló un investigador.

“Hemos hecho algunos cruces hasta donde se puede y de ahí precisamente lo que nos ha permitido llevar a cabo otro evento, más que todo busco diferenciar dos cosas: hacer inteligencia para detener generadores de violencia o células delictivas, no para judicializar un caso, porquerealmente para judicializar un caso se necesita el interrogatorio personal que hacen a través de las fiscalías y mediante los métodos actualmente implementados, ya que lo establecen al convertido, son muy garantistas”, manifestó un investigador de los grupos de inteligencia Integrados a las mesas de pacificación.

LOS CHATS CJNG

Con relación a los delincuentes capturados, con chats de Threema en Tijuana, explicó un jefe incorporado a las mesas de pacificación que los han encontrado mayormente en operadores del Cártel Jalisco Nueva Generación (CJNG).

Principalmente en la célula delictiva de “Los Erres”, encabezados por los medios hermanos Javier Adrián Beltrán Cabrera “El Puma” e Isaac Alhiu Chávez Cabrera “El Alio”, quienes desde fuera de Baja California, mantienen comunicación y dan instrucciones a Víctor Manuel Amador Luna “El Padrino”.

Por esa vía se dio la orden de desmarcar a la célula criminal de los 24 autos incendiados en cinco de los siete municipios de BC consumados el viernes 12 de agosto de 2022. Quien debía ejecutar la instrucción criminal era Oswaldo Fabián Espinoza Delgadillo “El Güero Puchas”, de quien tienen la sospecha se alió con el Cártel de Sinaloa en fechas recientes.

Esta información llegó a la autoridad a partir de la captura y las comunicaciones de tres hombres armados detenidos el 22 de noviembre en el distrito Florido Matamoros.

“A raíz de las quemas, la Sedena mantiene vigiladas las zonas de operación del CJNG, para quitarse la marca, la instrucción fue que le echaran la culpa a Alfonso Trapero Ibarra, otro cabecilla del CJNG”, explicó un agente.

C4, CRIMINAL Y SOLAR … seguir leyendo

“Y como si estuvieran castigando a detractores, están matando a su gente que participó en los incendios. Como sucedió con un cadáver encontrado el 23 de octubre y otros tres localizados el 28 de noviembre, a los que les dejaron un narcomensaje, señalando a los muertos de ‘quemacarros’ y amenazando a los cabecillas del CJNG, Samuel Vaca García ‘El Primo’ y Jesús Alfonso Trapero Ibarra ‘El Trapos’ y al propio ‘Güero Puchas’”, agregó.

TAMBIÉN LA CÉLULA DE “EL MAX”

Los equipos electrónicos de los homicidas detenidos y de los sujetos asesinados reclutados por el Cártel de Sinaloa encabezados por Edwin Antonio Rubio López “El Max”, muestran que al igual que sus contras, usan la aplicación de mensajería encriptada.

Hay información porque se han detenido a varios vendedores de drogas y presuntos homicidas de esa célula, dentro de la amplia zona que controlan y mantienen en pugna que abarca desde el municipio de Tecate hasta la colonia Libertad en Tijuana.

Así es como la Mesa de Paz ha obtenido la información respecto a operadores del detenido David López (CAF) y algunos “Cabos” del CJNG que se están “volteando” y adhiriendo con “El Max” a Sinaloa.